本文极长,但同时省略了大部分细节步骤,只能作为一个流程记录,做一步截一步图好麻烦啊

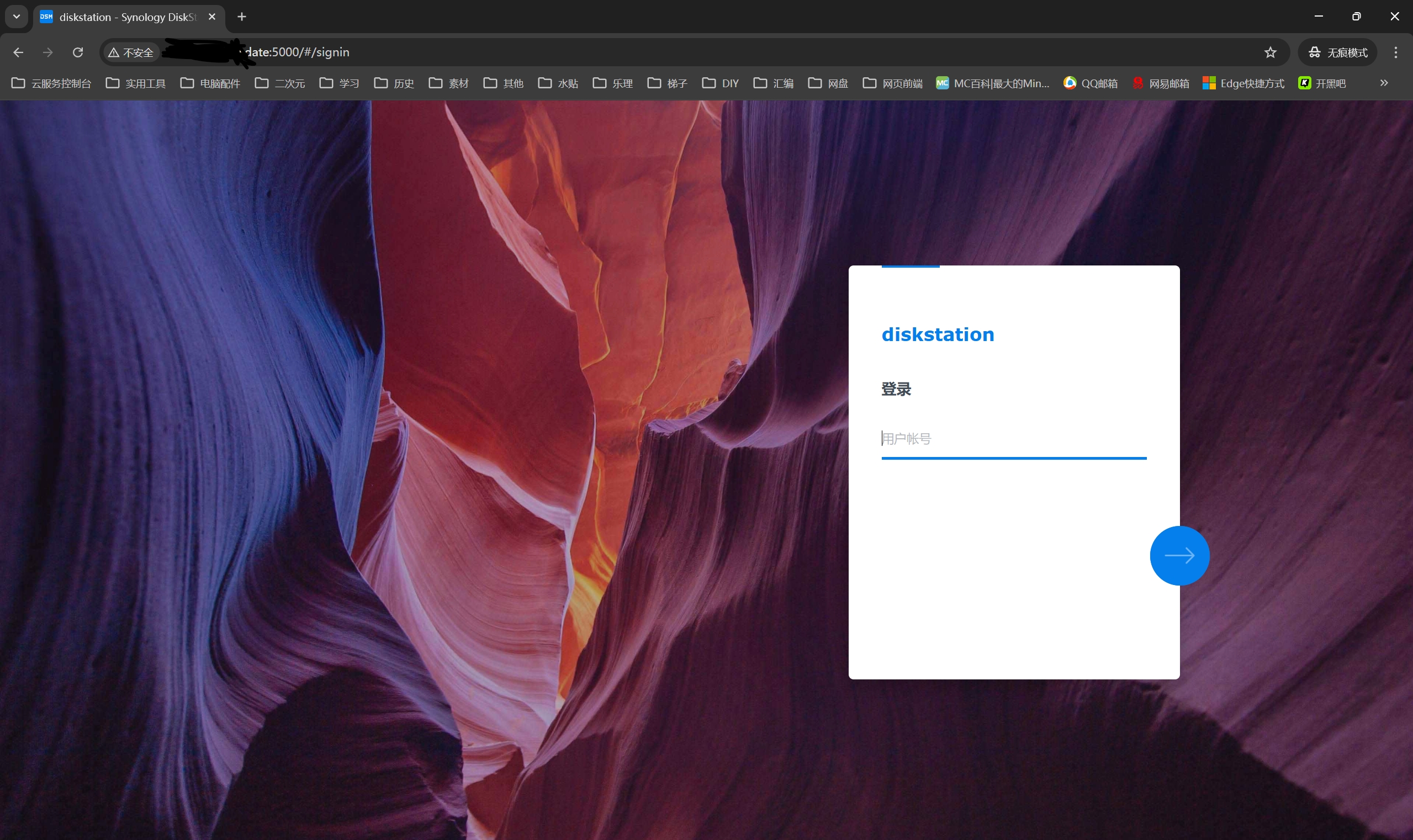

如果一个Nas没有公网访问功能是不完美的,但在做公网访问前还得做一些安全措施,备用访问方式防止公网炸了没法用...

这些经验几乎都是几年前折腾旧版群晖6.2的版本来的,6.2的黑群晖还必须使用admin用户,这个版本的已经默认禁用了。群晖我默认是不洗白的,那些多余的功能都有其他办法搞,折腾才是人生趣味

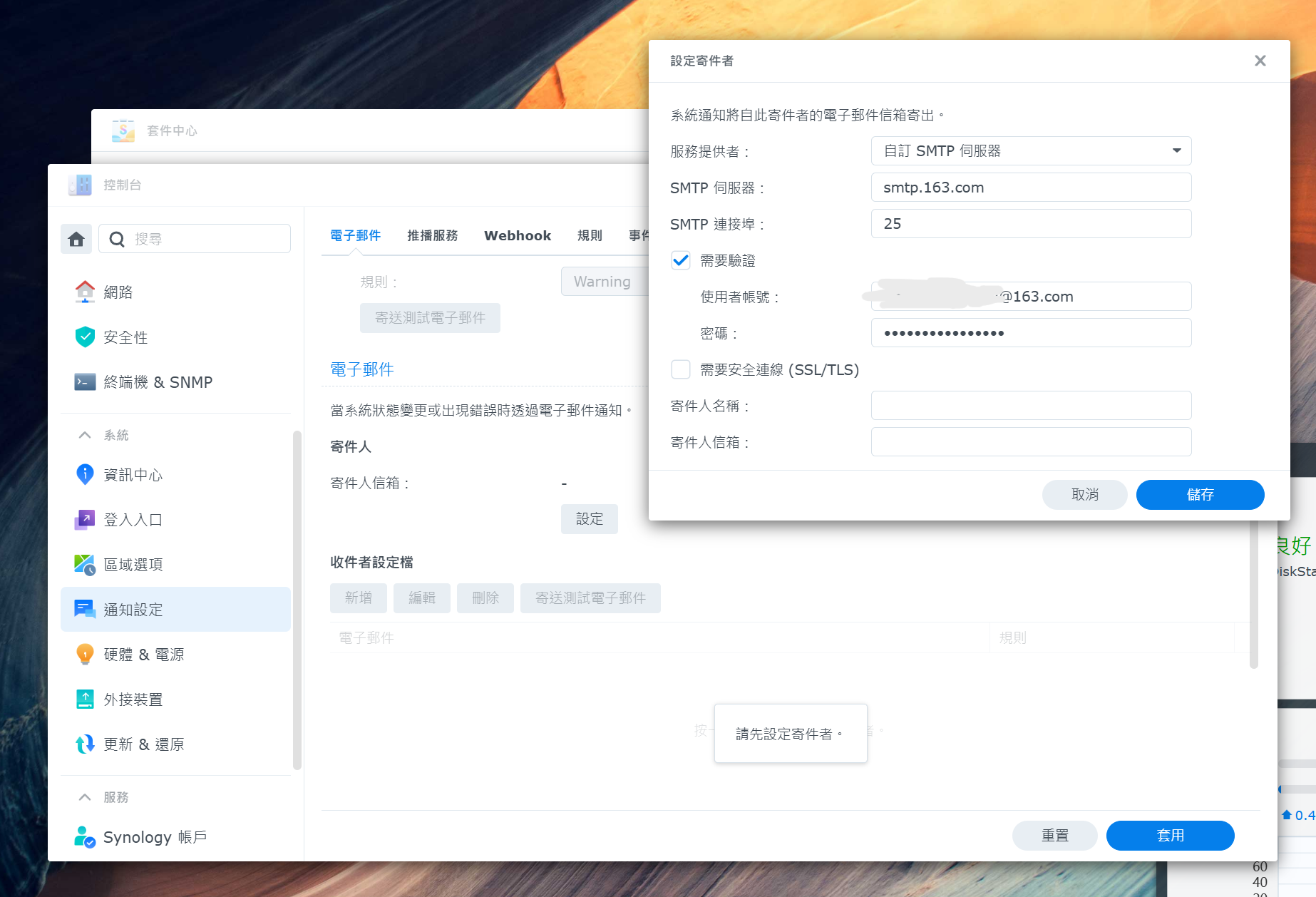

先做一个邮箱通知,每次登录都给邮箱发一条,防止家被偷了还不知道,也可以利用其他方法,用邮件是因为我习惯了

设置发送邮箱

先进入控制台中的通知设定,设定寄送邮箱,QQ、outlook、gmail可以之间登录,其他的需要在你的邮箱提供商设置里找SMTP/POP3服务之类的,通过提示一步步拿到授权码填下面的密码框里,账号填邮箱地址就行,我用的163因为163不需要手机号随便大量注册

接下来设置收件邮箱

规则是筛选日志的,可以自己设置事件的重要性,然后按照规则发邮件给自己,这里我直接默认ALL了,下面的电子邮件填邮箱地址就行了

设置登录发送通知

进日志中心里,桌面没找到就从左上角找,将关键字勾选,输入signed in然后点击应用就可以了,这样每次登录就会给我们发邮件了

接下来该配置一大堆服务了,影音肯定得有,文件备份也得做...多合一才是真理

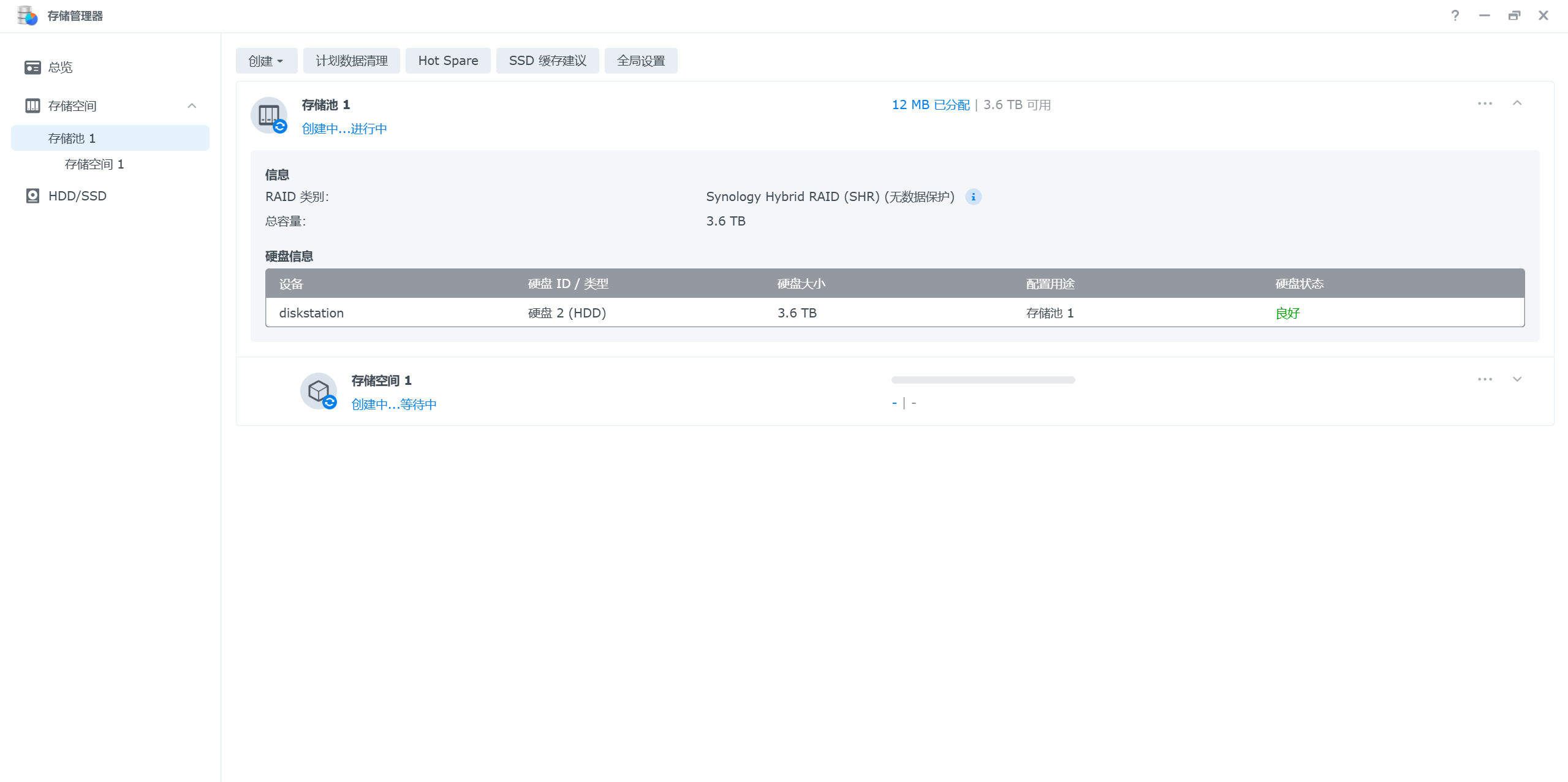

搞个数据盘先

创建过程中直接下一步就可以了,但到了数据格式这里,我建议最好选ext4,牺牲一些(完全用不到)的功能,换取可靠,万一哪一天黑群晖炸了,用其他的Linux系统还是可以直接读盘的,如果用了btrfs(类ZFS的东西),那只能用群晖读了

我上一代的6.2就是这样的

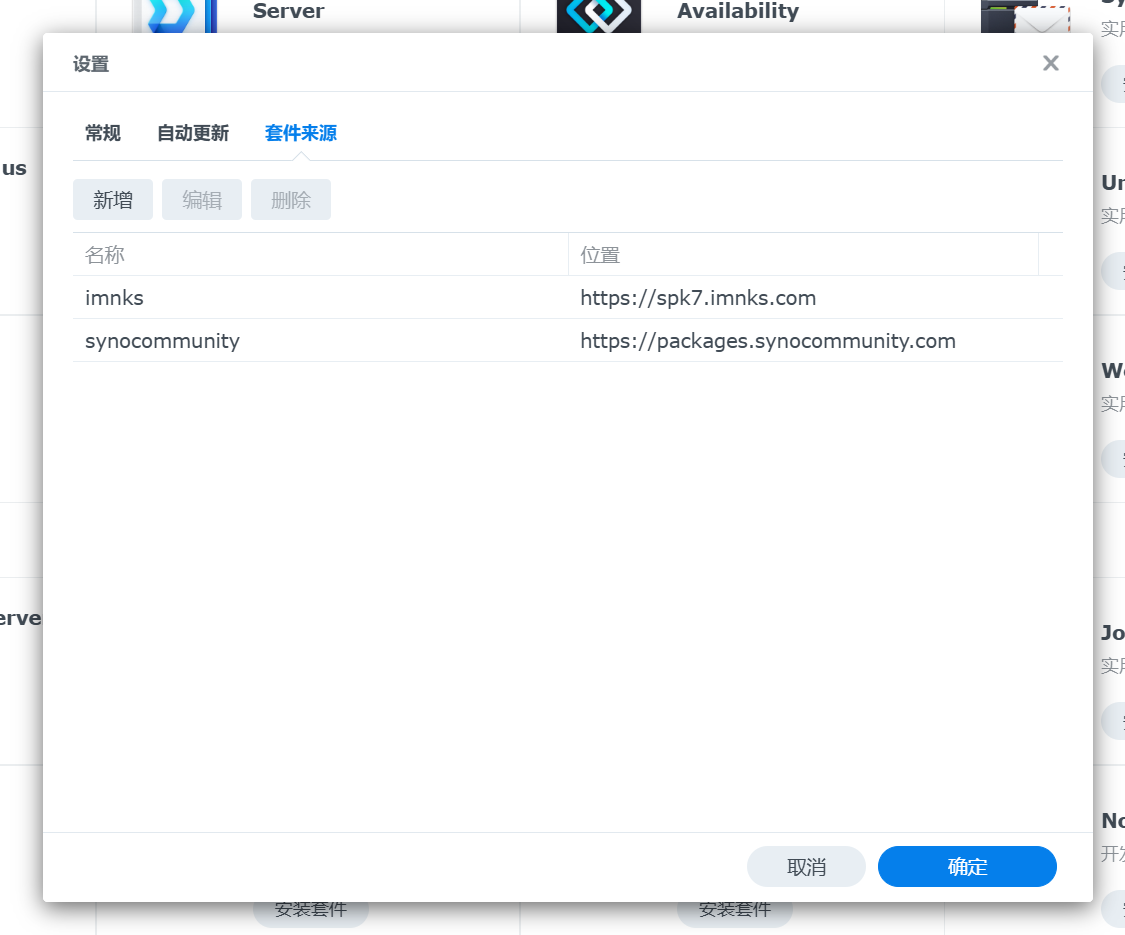

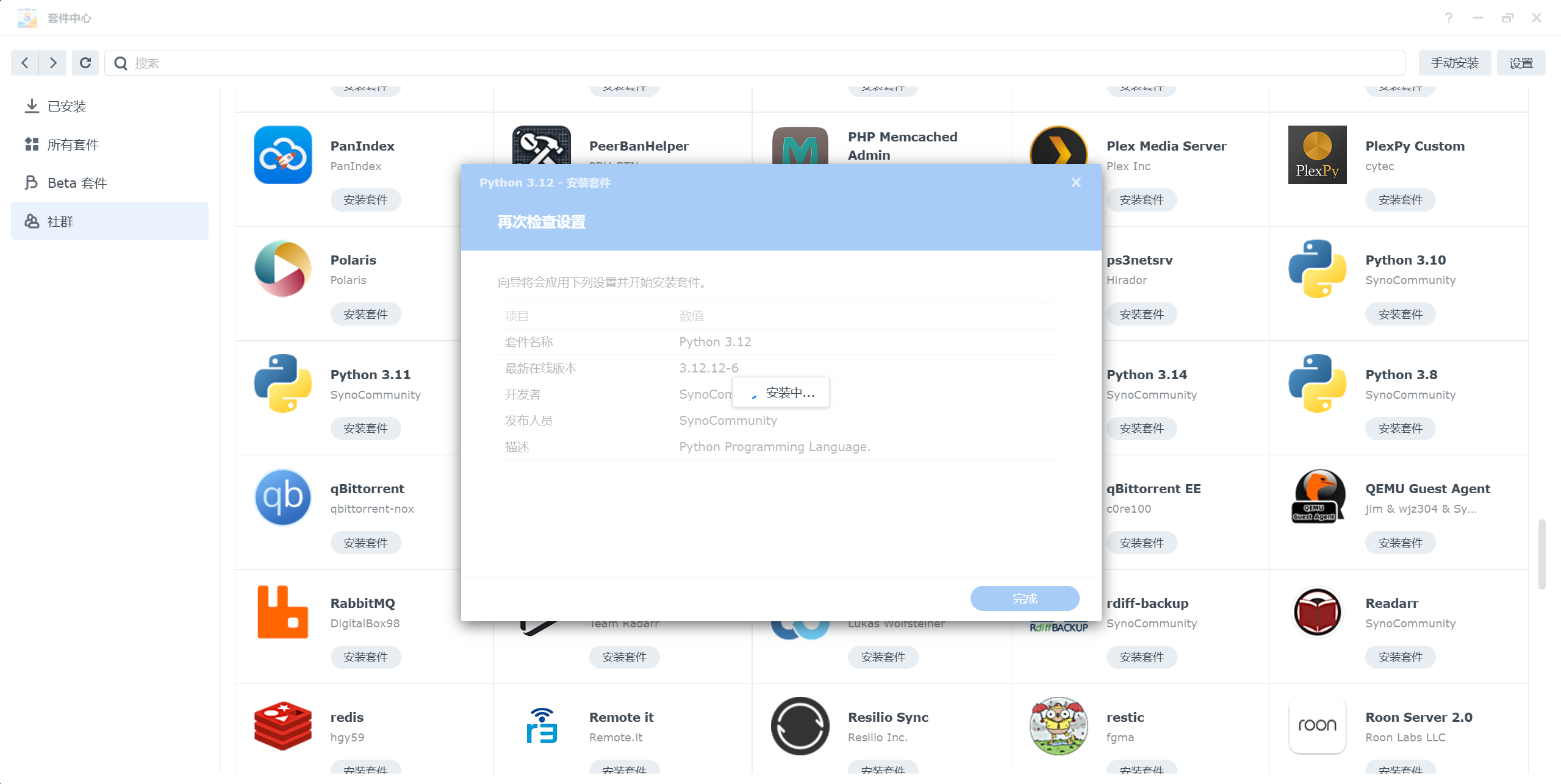

先设置下套件源

synocommunity:https://packages.synocommunity.com

云梦 :https://spk.520810.xyz:666

4sag:https://spk.4sag.ru/

sysco:https://www.sysco.ch/synomon/

cphub:http://www.cphub.net

我不是矿神https://spk7.imnks.com/

安装一大堆杂七杂八的服务

官方的套件基本只有多媒体服务器等等不错的可以安装的了,剩下的全是社群的天下,DSM7有一堆以前6里没见过的,本来还想着总有一些需要Docker pull一下的,现在看来已经十分完备了

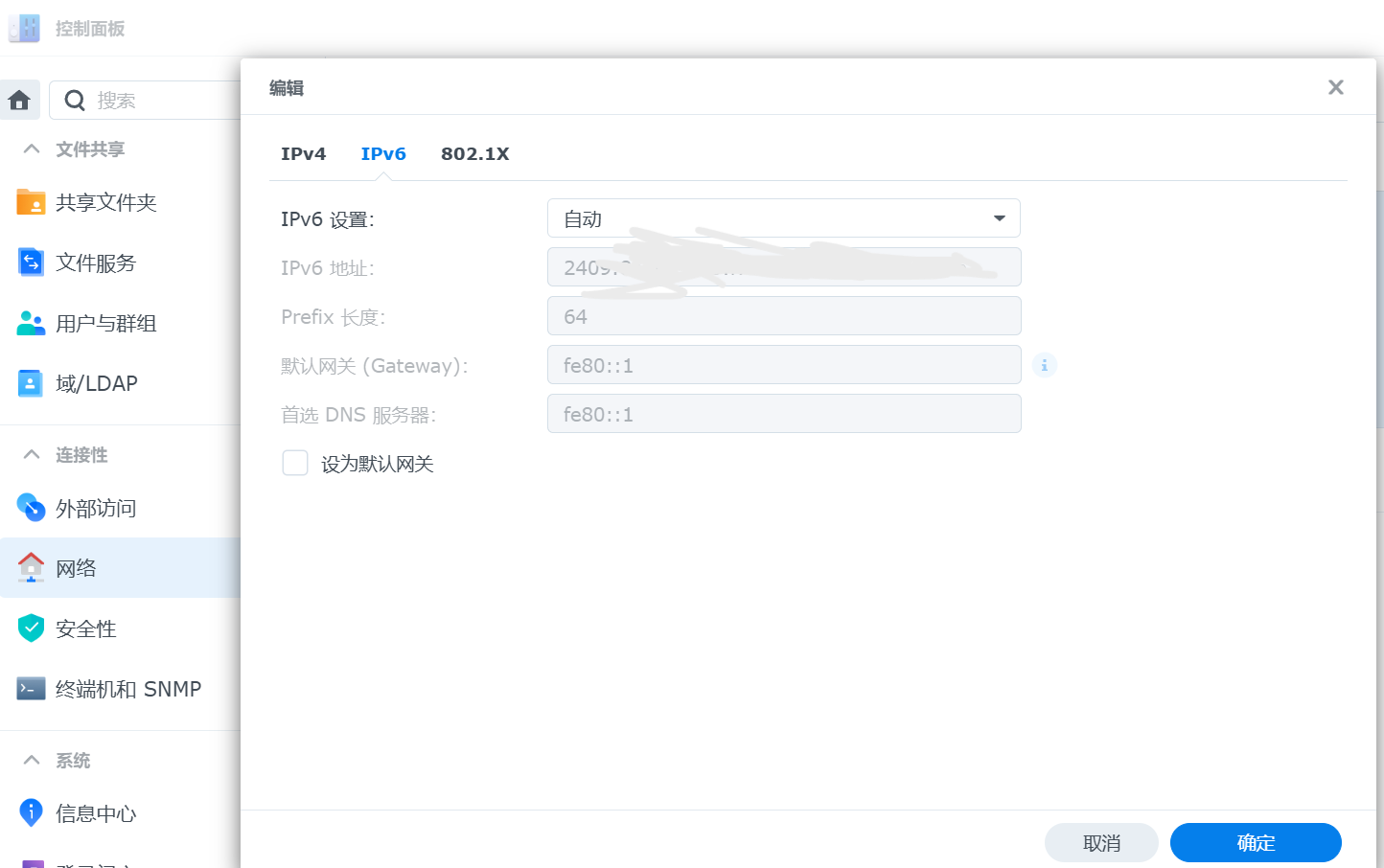

配置IPV6动态域名访问

老样子先进控制台,在网络一栏的网络界面点击编辑,将IPV6设置自动获取然后确定

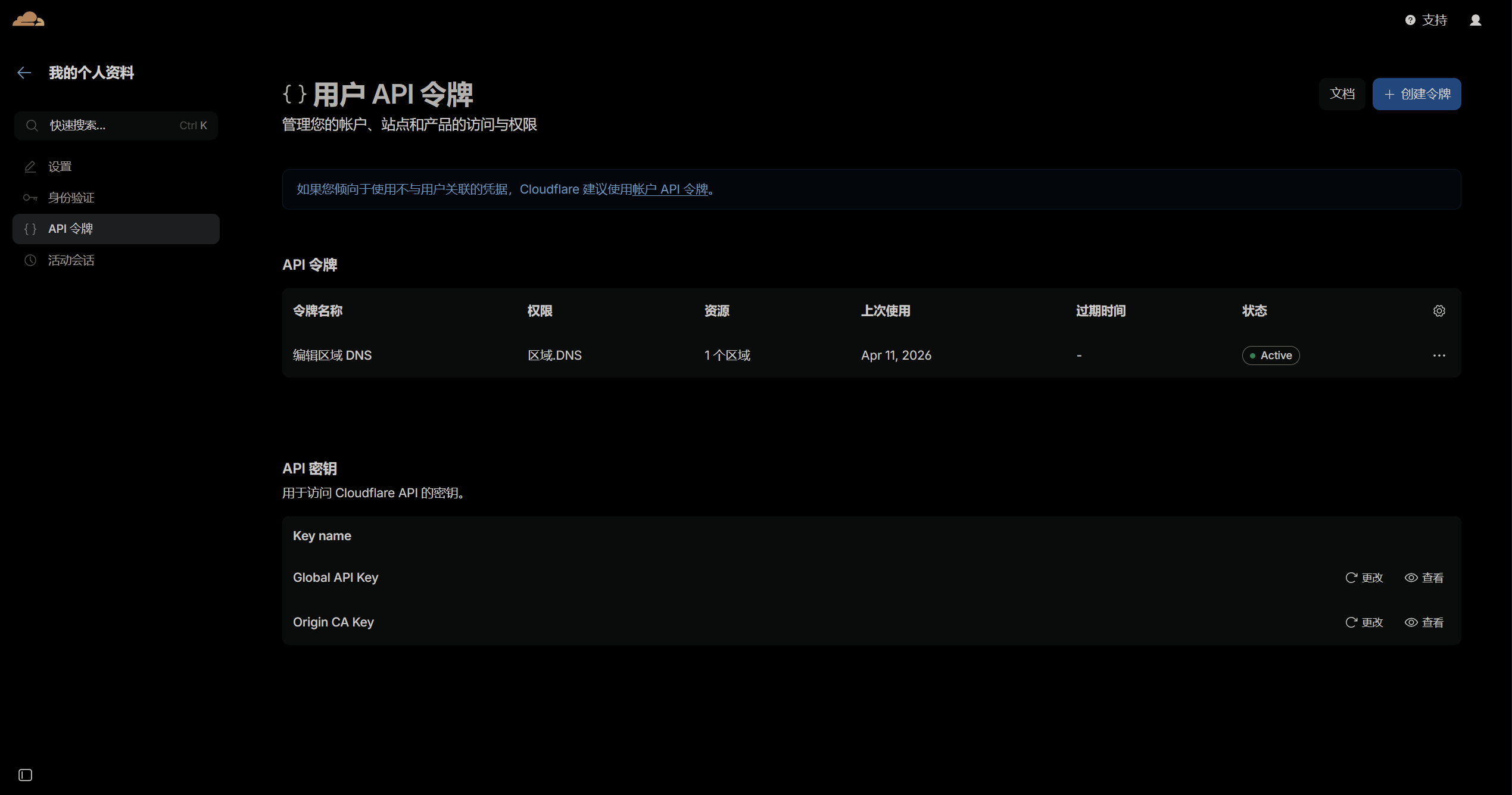

安装套件中心社群里的DDNS-GO,先获取api密钥。我的域名是Cloudflare托管的,先进到cf面板,右键右上角点击配置文件,创建令牌,选择编辑区域DNS,然后复制拿到的密钥

选择cf为服务商,然后将复制的密钥粘贴在下面的token中,其他保持原样

关闭IPV4,勾选IPV6,通过网卡获取,填写你想要访问nas时使用的域名,此时不用在cf那里再预先创建了,DDNS会帮我们自动创建好的。下面的勾选禁止公网访问,然后保存就可以了

这时通过域名就能访问到nas了,已经完成了一半的目标捏

但是一定不要登录,我们还没做证书和防火墙,现在公网访问相当于裸奔,先将DDNSGO停用关闭掉

配置防火墙

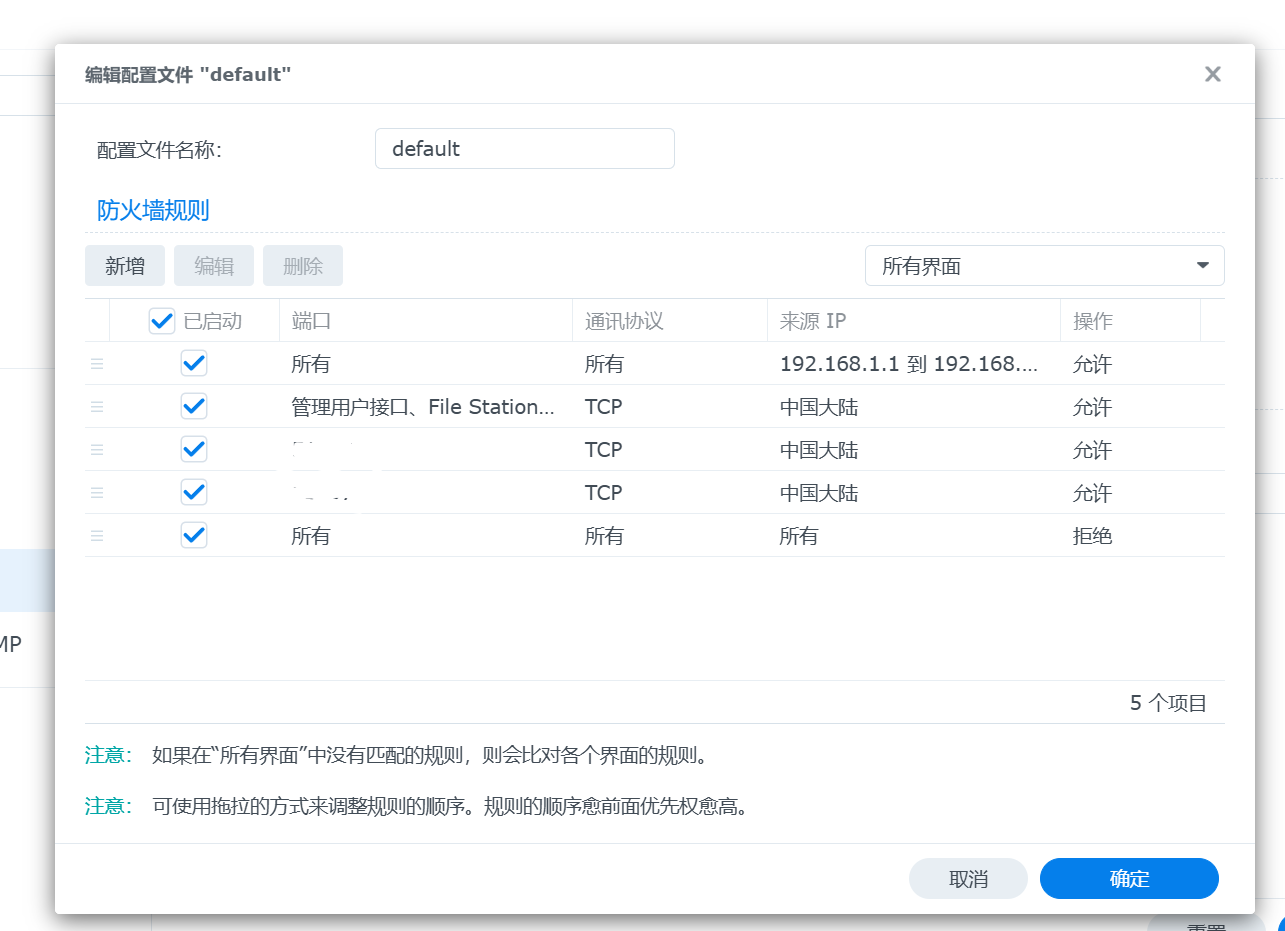

依旧控制面板(群晖怎么这么喜欢将很多东西全绑在控制面板里啊),选择安全性,打开防火墙,点击编辑规则

先放行自己局域网内的所有IP,自家的还怕什么。然后只放国内IP,先选择DSM网页登录等等自动选择端口的服务,然后再依次放那些无法自动选择只能自己输入的,逗号可以输入多个端口。最后再拒绝所有剩下的端口,这样就有了一个还算安全的壁垒

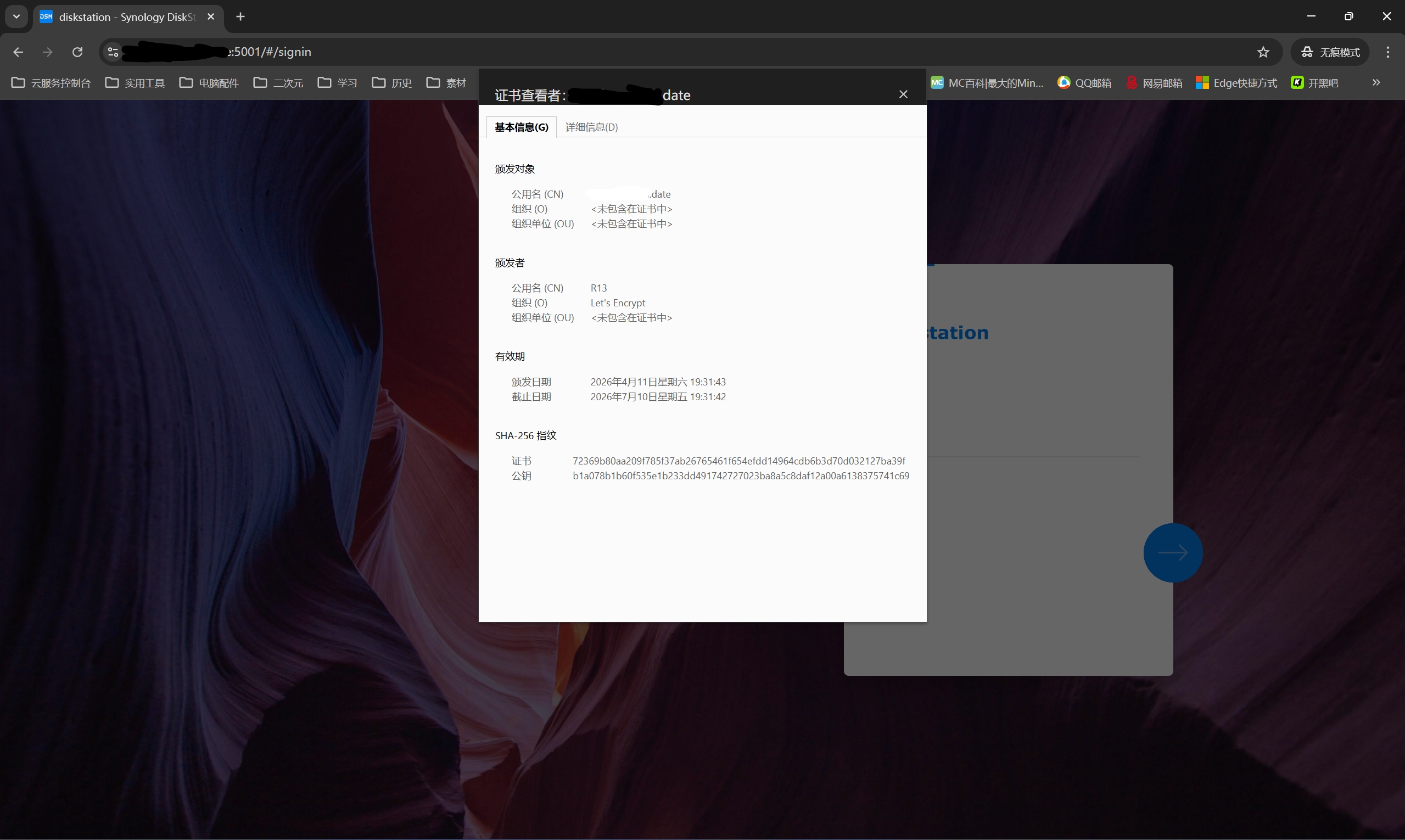

申请证书

证书申请的就多了,有通过阿里云,或者zerossl网站申请然后导入。也有certbot那种需要通过ssh安装申请的,但不好管理。我们想方便点,于是用下之前没见过的certimate

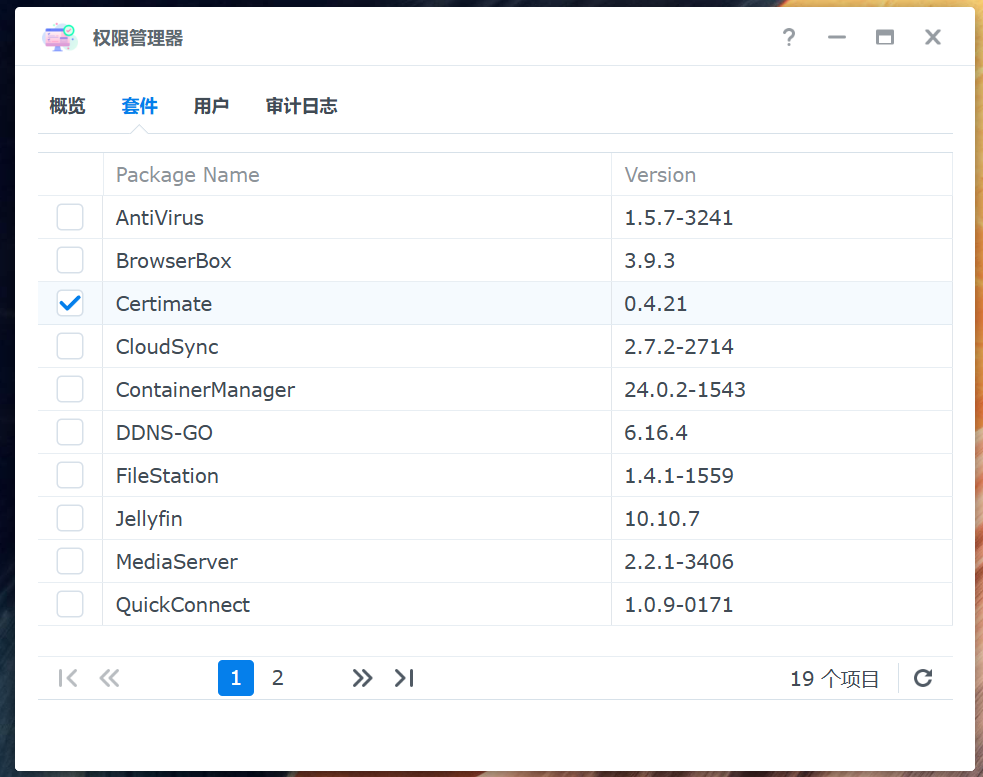

先在套件里下好权限管理器和certimate,输入密码然后激活权限管理器,勾选certimate,这一步是让后面certimate自动创建文件夹不出错,给它提权

还有一大堆事情要做,等后续慢慢再搞,文章也很长应该考虑分段了

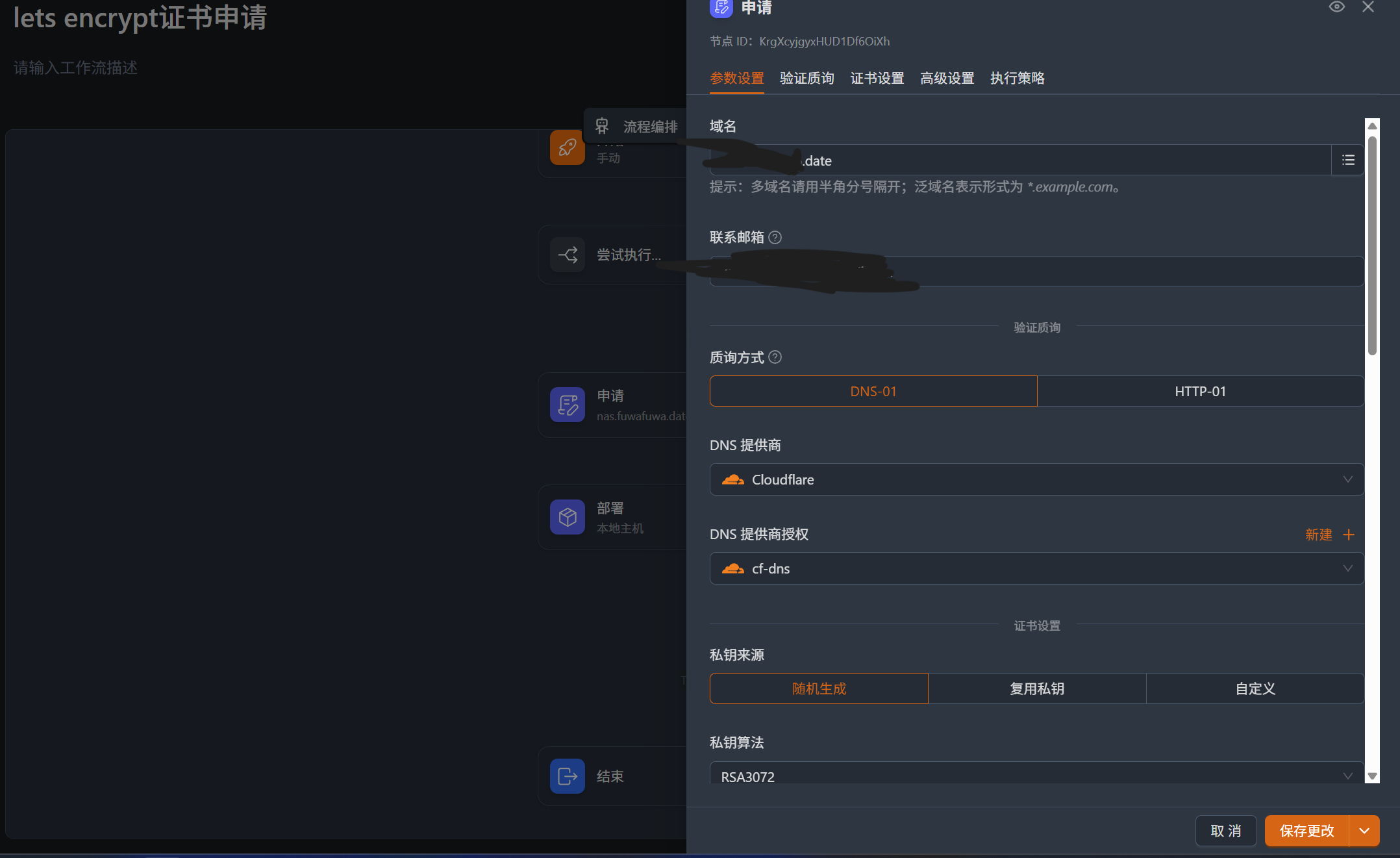

certimate里先点工作流新建工作流创建一个申请证书的,监控管理的可以等到部署完后再做,这里我是已经搞好了

和之前做DDNS差不多的,选择对应的提供商,将之前复制的api密钥在这里填入,其他的默认就可以了

然后编辑部署,这里选项默认,保存更改就可以了,没什么需要调的

上面两步做完就可以了,通知那一步可以不做,做的话和之前写的邮箱通知差不多

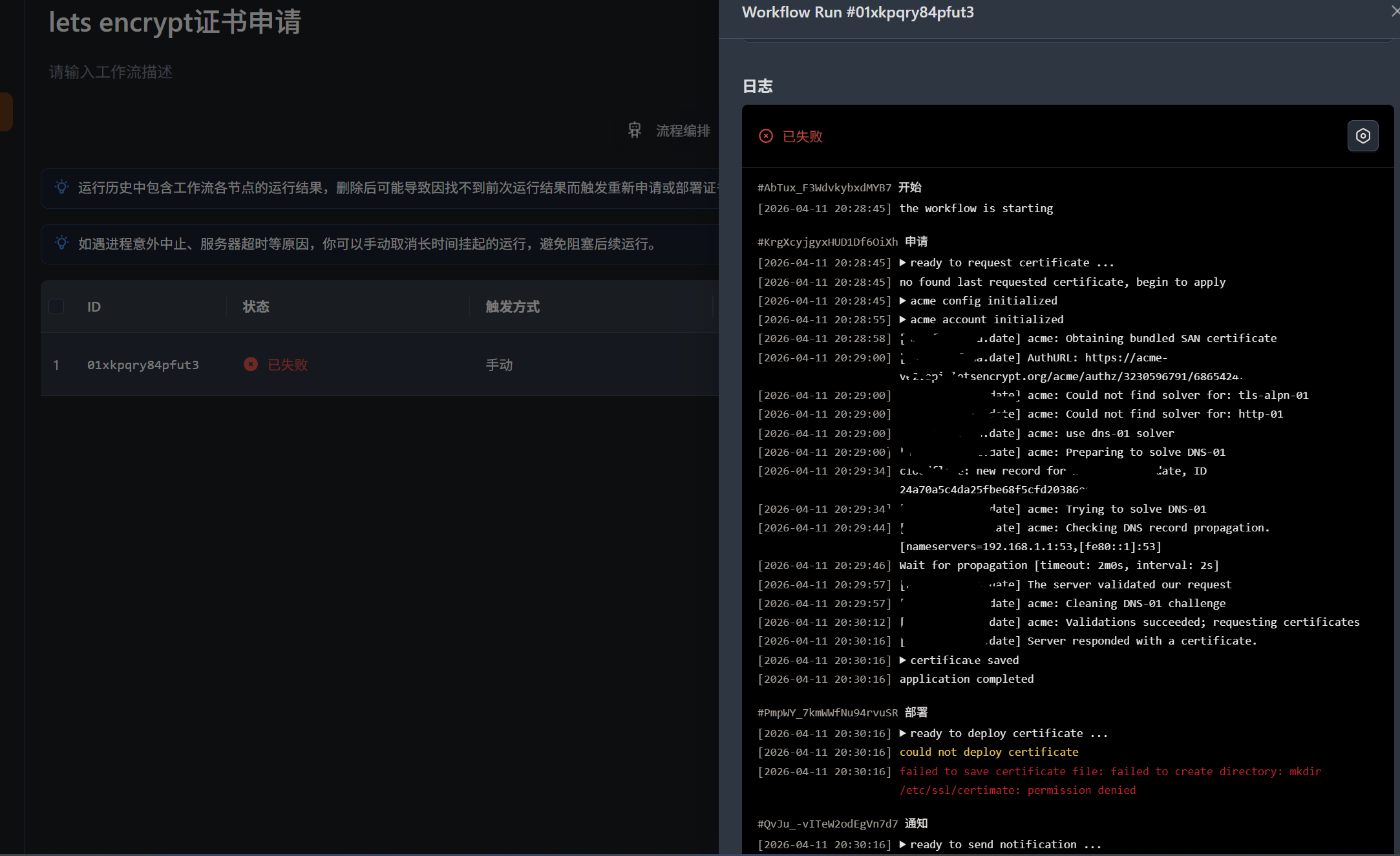

然后打开之前配置好的DDNSGO,再在certimate运行申请看看效果,我这里证书申请是成功了,但是因为权限不够,没有保存证书,你们应该是正常成功了

回到防火墙配置好证书,再通过DSM的https端口就能访问了